Bandook恶意软件同时针对多个国家的不同行业发起了攻击

一个被怀疑与哈萨克斯坦和黎巴嫩政府有关联的网络间谍组织对多个行业发起了新一轮攻击,该组织使用了一个已有13年历史的后门木马的升级版本。

Check PointResearch在26号发布的一份报告中,发现了一个名为DarkCaracal组织的黑客,他们在过去一年中部署了几十个数字签名变种的BandookWindows木马。

攻击者选择的不同垂直行业包括位于智利、塞浦路斯、德国、印度尼西亚、意大利、新加坡、瑞士、土耳其和美国的政府、金融、能源、食品工业、医疗保健、教育、IT和法律机构。

目标市场和地点的种类异常多,进一步证明了研究人员的假设,即该恶意软件不是内部开发,没有由单个对象使用,而是属于第三方出售给全球政府和攻击者的攻击性基础设施的一部分。

DarkCaracal广泛使用BandookRAT在全球范围内执行间谍活动是由电子前沿基金会(EFF)和Lookout于2018年初首次发现的,当时受害者覆盖了21个国家。

这个多产的组织至少从2012年开始运作,一直与黎巴嫩安全总局(GDGS)有联系,所以研究者认为该组织是国家至国家一级的持续威胁。

不同的组织同时使用相同的恶意软件基础设施进行看似不相关的活动,这让EFF和Lookout推测,APT的使用者正在使用或管理被视为承载许多广泛的全球网络间谍活动的基础设施。

研究人员为此比较了不同的Bandook变种,并分享了其创建者用来阻碍对攻击流程中所有组件进行分析和检测的各种技术。

攻击链的三个阶段

随着攻击链的不断发展,研究人员描述了攻击者从7月到现在所使用的攻击链。

整个攻击链的攻击可以分为三个主要阶段。与许多其他攻击链一样,第一阶段开始于一个ZIP文件中传递的恶意MicrosoftWord文档。一旦文档被打开,恶意宏就会使用外部模板功能下载。宏的代码依次下降并执行第二阶段的攻击,这是在原始Word文档中加密的PowerShell脚本。最后,PowerShell脚本下载并执行攻击的最后阶段:Bandook后门。

下面描述的各种工件的名称可能因攻击场景的不同而有所不同。

完整的攻击链

第一阶段:诱饵文件

第一阶段从嵌入加密的恶意脚本数据的Microsoft Word文档和指向包含恶意VBA宏的文档的外部模板开始。

外部模板是通过缩短网址的Web服务(如TinyURL或Bitly)下载的,该服务重定向到攻击者控制的另一个域。

外部模板文档包含一个自动运行的VBA代码,它从原始lure文档中解密嵌入的数据,并将解码后的数据放入本地用户文件夹中的两个文件中:fmx.ps1(下一阶段PowerShell)和sdmc.jpg(base64编码的PowerShell代码)。

为了允许这种行为,攻击者使用了两种技术的组合:将加密的数据嵌入到原始文档的形状对象中(通过小字体大小和白色前景隐藏),并通过使用来从外部模板代码进行访问以下代码:

为了进行适当的分析,必须同时找到原始文档和外部模板,这对于调查人员而言有些困难。

为此,研究人员观察并分析了多对文档和外部模板,使用了不同的诱饵图像以及不同的加密密钥。

诱饵文件示例:

用来说服用户启用宏的诱饵文档

带有宏的外部模板的示例:

包含恶意宏的外部模板

外部模板对受害者不可见,它们的唯一目的是提供恶意宏。

有趣的是,每一次攻击,经过一段时间后,攻击者都将恶意的外部模板转换为良性模板,这使研究人员对攻击链的分析更加困难。

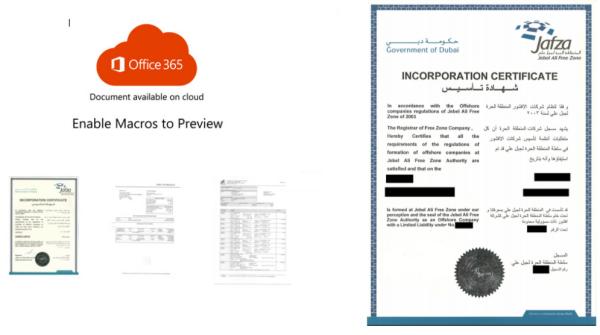

同样,外部模板看起来像随机的良性文档:

良性的外部模板

这些文档的主题通常是基于云的服务,例如Office365,OneDrive和Azure,这些服务包含其他文件的图片,受害者只要点击“激活内容”就可以获得这些文件。

例如,其中一个特别引起研究人员注意的文档描述了Office365徽标和迪拜政府颁发的证书的预览。 JAFZA–文档顶部的JebelAli保税区是迪拜Jebel Ali港口周围的工业区,全球7000多家跨国公司都在此落户。

诱饵文件(左)和类似的公共证书示例(右)

- Malaysia Shipment.docx

- Jakarta Shipment.docx

- malta containers.docx

- Certified documents.docx

- Notarized Documents.docx

- bank statement.docx

- passport and documents.docx

- Case Draft.docx

- documents scan.docx

第二阶段:PowerShell加载程序

VBA代码删除两个文件(fmx.ps1和sdmc.jpg)后,它将调用fmx.ps1。

fmx.ps1是一个简短的PowerShell脚本,可解码并执行存储在第二个拖放文件(sdmc.jpg)中的base64编码的PowerShell。

首先,已解码的PowerShell脚本从一个云服务(如Dropbox,Bitbucket或S3存储桶)下载一个包含四个文件的zip文件。压缩文件存储在用户的公共文件夹中,四个文件在本地提取。

存储在Dropbox.com上的恶意软件组件

在受害者的设备上被提取的恶意软件组件

PowerShell脚本使用a.png,b.png和untitled.png这三个文件在同一文件夹中生成恶意软件载荷。与其他两个文件不同,untitled.png采用有效的图像格式。它包含一个隐藏的RC4函数,编码在像素的RGB值中,是使用一个已知的名为invoke-PSImage的工具创建的。

最终的可执行文件有效载荷是从以下文件连接而成的:

- a.png ——使用RC4解密并存储为aps.png之后;

- b.png——如上所述;

最后,PowerShell脚本执行恶意软件,打开draft.docx,并从“公共”文件夹中删除所有以前的工件。

draft.docx是一个良性文档,其唯一目的是使受害者确信该文档不再可用,并且总体执行成功。

攻击后向用户显示的最终文档

第三阶段:Bandook装载机

该攻击链中的最终有效载荷是名为Bandook的老版的全功能RAT的变种。Bandook由Delphi和C++编写,历史悠久,始于2007年,是一种商业化的RAT,由一个绰号为PrinceAli的黎巴嫩人开发。随着时间的推移,该恶意软件构建器的几个变种被泄漏到网络上,并且该恶意软件被也可被公开下载。

黑客论坛上描述的Bandook的历史

Bandook的执行流程始于用Delphi编写的加载程序,该加载程序使用ProcessHollowing技术创建InternetExplorer进程的新实例并将恶意载荷注入其中。有效载荷联系C&C服务器,发送有关受攻击设备的基本信息,并等待来自服务器的其他命令。

因为该变种支持超过100条命令,所以研究人员在这次攻击中观察到的Bandook恶意软件的变种不是之前被泄漏到网络上的变种。

在此攻击中,攻击者仅通过11个受支持的命令利用了恶意软件的自定义测试版本,其中包括:

- 文件操作

- 采取截图

- 文件下载

- 文件上传

- 文件执行

有关命令及其相应请求代码的完整列表,请参见附件。

在这个版本中,与C&C服务器的通信协议也被升级为使用AES加密。

野外Bandook变种的分析

研究人员将在攻击中观察到的Bandook变种与由不同的泄漏构建者创建的变种进行比较之后,研究人员开始寻找与他们观察到的更相似的变种。

搜索结果显示,MalwareHunterTeam(MHT)在2019-2020年发布的推文中提到了各种Bandook样本,所有样本都用Certum颁发的证书进行了数字签名。

MHT发现的带签名的Bandook示例

在研究人员观察到的较新的攻击流程中,研究人员再次发现有效的Certum证书被用来对Bandook恶意软件可执行文件进行签名。

新发现的Bandook示例的有效签名信息

通过分析MHT记录的所有Bandook示例,研究人员发现第一个示例于2019年3月进行了编译,并支持约120条命令。紧紧几天后就编译了另一个示例,一个不同的带签名的Bandook变种(仅11个命令)使用了完全相同的C&C服务器。从那时起,所有签名的示例仅使用11个基本命令。共享的C&C提供了明确的证据,表明恶意软件的测试版和完整版都是由单个攻击者操作的。

除了MHT报告的Bandook示例外,研究人员还确定了同一时期(2019-2020年)的其他示例,这些示例未进行数字签名并包含约120条命令。这些是研究人员在这段时间内能够找到的唯一ITWBandook示例。

结合以上证据研究人员相信,这些有签名和无签名变种是特制的Bandook变种,由同一对象使用和开发。

两者都为其C&C域使用相同的域名注册服务:Porkbun或NameSilo。

它们共享一种类似的通信方法,即使用CFB模式下的AES加密算法,使用硬编码IV:0123456789123456,此函数在恶意软件的公开泄漏中是不可用的。

它们合并了研究人员在其他任何公开泄漏或报告中未发现的命令,最值得注意的是执行Python和Java有效载荷的命令。

从名为“dpx.pyc”的文件执行预编译Python的Bandook子例程

目前,研究人员总共发现了三种不同的恶意软件变种,研究人员相信它们会按照其出现的时间顺序由单个对象操作和出售:

- 拥有120个命令(未签名)的成熟版本;

- 包含120个命令(签名)的成熟版本(单个示例);

- 有11条命令(签名)的测试版本;

迁移到测试版版本,仅对签名的可执行文件使用11个命令,这可能表明运营商希望减少恶意软件的占用空间,并最大程度地提高他们针对高价值目标进行无法检测的活动的机会。

此外,这种最小化的后门可能表明Bandook的变种变型仅被用作加载器,用于接下来要下载的其他功能更全的恶意软件。

与Dark Caracal的联系

这并不是Bandook恶意软件第一次进行有针对性的攻击,这次活动的一些特点和与之前活动的相似之处使研究人员相信,在本文中描述的活动确实是DarkCaracal行动中使用的基础设施的延续和发展:

- 在各种活动中使用相同的证书提供者(Certum);

- Bandook木马的使用,它似乎是来自同一源代码的一个独特的不断发展的分支(尚不公开)。与目前分析的120个命令版本相比,来自Dark Caracal活动(2017)的示例使用了大约100个命令。

- 所选目标的行业和地理分布都存在极大差异。

Bandook命令

以下是Bandook测试版支持的命令列表。

本文翻译自:https://research.checkpoint.com/2020/bandook-signed-delivered/

推荐系统

微软Win11原版22H2下载_Win11GHOST 免 激活密钥 22H2正式版64位免费下载

语言:中文版系统大小:5.13GB系统类型:Win11微软Win11原版22H2下载_Win11GHOST 免 激活密钥 22H2正式版64位免费下载系统在家用办公上跑分表现都是非常优秀,完美的兼容各种硬件和软件,运行环境安全可靠稳定。Win11 64位 Office办公版(免费)优化 1、保留 Edge浏览器。 2、隐藏“操作中心”托盘图标。 3、保留常用组件(微软商店,计算器,图片查看器等)。 5、关闭天气资讯。

Win11 21H2 官方正式版下载_Win11 21H2最新系统免激活下载

语言:中文版系统大小:4.75GB系统类型:Win11Ghost Win11 21H2是微软在系统方面技术积累雄厚深耕多年,Ghost Win11 21H2系统在家用办公上跑分表现都是非常优秀,完美的兼容各种硬件和软件,运行环境安全可靠稳定。Ghost Win11 21H2是微软最新发布的KB5019961补丁升级而来的最新版的21H2系统,以Windows 11 21H2 22000 1219 专业版为基础进行优化,保持原汁原味,系统流畅稳定,保留常用组件

windows11中文版镜像 微软win11正式版简体中文GHOST ISO镜像64位系统下载

语言:中文版系统大小:5.31GB系统类型:Win11windows11中文版镜像 微软win11正式版简体中文GHOST ISO镜像64位系统下载,微软win11发布快大半年了,其中做了很多次补丁和修复一些BUG,比之前的版本有一些功能上的调整,目前已经升级到最新版本的镜像系统,并且优化了自动激活,永久使用。windows11中文版镜像国内镜像下载地址微软windows11正式版镜像 介绍:1、对函数算法进行了一定程度的简化和优化

微软windows11正式版GHOST ISO镜像 win11下载 国内最新版渠道下载

语言:中文版系统大小:5.31GB系统类型:Win11微软windows11正式版GHOST ISO镜像 win11下载 国内最新版渠道下载,微软2022年正式推出了win11系统,很多人迫不及待的要体验,本站提供了最新版的微软Windows11正式版系统下载,微软windows11正式版镜像 是一款功能超级强大的装机系统,是微软方面全新推出的装机系统,这款系统可以通过pe直接的完成安装,对此系统感兴趣,想要使用的用户们就快来下载

微软windows11系统下载 微软原版 Ghost win11 X64 正式版ISO镜像文件

语言:中文版系统大小:0MB系统类型:Win11微软Ghost win11 正式版镜像文件是一款由微软方面推出的优秀全新装机系统,这款系统的新功能非常多,用户们能够在这里体验到最富有人性化的设计等,且全新的柔软界面,看起来非常的舒服~微软Ghost win11 正式版镜像文件介绍:1、与各种硬件设备兼容。 更好地完成用户安装并有效地使用。2、稳定使用蓝屏,系统不再兼容,更能享受无缝的系统服务。3、为

雨林木风Windows11专业版 Ghost Win11官方正式版 (22H2) 系统下载

语言:中文版系统大小:4.75GB系统类型:雨林木风Windows11专业版 Ghost Win11官方正式版 (22H2) 系统下载在系统方面技术积累雄厚深耕多年,打造了国内重装系统行业的雨林木风品牌,其系统口碑得到许多人认可,积累了广大的用户群体,雨林木风是一款稳定流畅的系统,一直以来都以用户为中心,是由雨林木风团队推出的Windows11国内镜像版,基于国内用户的习惯,做了系统性能的优化,采用了新的系统

雨林木风win7旗舰版系统下载 win7 32位旗舰版 GHOST 免激活镜像ISO

语言:中文版系统大小:5.91GB系统类型:Win7雨林木风win7旗舰版系统下载 win7 32位旗舰版 GHOST 免激活镜像ISO在系统方面技术积累雄厚深耕多年,加固了系统安全策略,雨林木风win7旗舰版系统在家用办公上跑分表现都是非常优秀,完美的兼容各种硬件和软件,运行环境安全可靠稳定。win7 32位旗舰装机版 v2019 05能够帮助用户们进行系统的一键安装、快速装机等,系统中的内容全面,能够为广大用户

番茄花园Ghost Win7 x64 SP1稳定装机版2022年7月(64位) 高速下载

语言:中文版系统大小:3.91GB系统类型:Win7欢迎使用 番茄花园 Ghost Win7 x64 SP1 2022.07 极速装机版 专业装机版具有更安全、更稳定、更人性化等特点。集成最常用的装机软件,集成最全面的硬件驱动,精心挑选的系统维护工具,加上独有人性化的设计。是电脑城、个人、公司快速装机之首选!拥有此系统

相关文章

- 涉案数千万美元的勒索软件NetWalker官网被查封

- 网速不稳定是什么原因 如何保证网络正常【详解】

- 电脑自动重启是什么原因?如何解决?

- 知道对方IP入侵别人的电脑

- 105亿条用户数据泄露,全球10000个数据库配置错误任何人可访问

- 宽带连接错误651怎么办 宽带连接错误651故障排除方法

- 我的照片顽固病毒知识详解与解决办法

- 黑客破解Email账号最常用的三种方法

- win7升级win10之后连不上网怎么办 win7升级win10后网络不能用的三种解决办法

- 软件蕴藏三种威胁是什么?

- 个人信息保护法草案首次亮相:情节严重违法行为处罚可达五千万

- 局域网实战:解决网络不能正常传输问题

- IBM solidDB数据库含格式串处理以及拒绝服务漏洞

- 勒索攻击新趋势,DarkSide解密工具

- CXO研究报告表示58%的数据备份失败

- 如何安装win7网络打印机驱动

- 黑客查理·米勒:用一个按键黑掉一辆车

- 如何设置网络唤醒开机?网络唤醒开机设置方法

热门系统

- 1华硕笔记本&台式机专用系统 GhostWin7 32位正式旗舰版2018年8月(32位)ISO镜像下载

- 2深度技术 Windows 10 x86 企业版 电脑城装机版2018年10月(32位) ISO镜像免费下载

- 3电脑公司 装机专用系统Windows10 x86喜迎国庆 企业版2020年10月(32位) ISO镜像快速下载

- 4雨林木风 Ghost Win7 SP1 装机版 2020年4月(32位) 提供下载

- 5深度技术 Windows 10 x86 企业版 六一节 电脑城装机版 版本1903 2022年6月(32位) ISO镜像免费下载

- 6深度技术 Windows 10 x64 企业版 电脑城装机版2021年1月(64位) 高速下载

- 7新萝卜家园电脑城专用系统 Windows10 x64 企业版2019年10月(64位) ISO镜像免费下载

- 8新萝卜家园 GhostWin7 SP1 最新电脑城极速装机版2018年8月(32位)ISO镜像下载

- 9电脑公司Ghost Win8.1 x32 精选纯净版2022年5月(免激活) ISO镜像高速下载

- 10新萝卜家园Ghost Win8.1 X32 最新纯净版2018年05(自动激活) ISO镜像免费下载

热门文章

常用系统

- 1番茄花园 Windows 10 官方企业版 版本1903 2022年7月(64位) ISO高速下载

- 2新雨林木风 Windows10 x86 企业装机版2021年6月(32位) ISO镜像高速下载

- 3深度技术 GHOSTXPSP3 元旦特别 电脑城极速装机版 2020年1月 ISO镜像高速下载

- 4深度技术 Windows 10 x64 企业版 电脑城装机版2019年8月(64位) 高速下载

- 5新雨林木风 Windows10 x86 企业装机版2021年11月(32位) ISO镜像高速下载

- 6雨林木风系统 Ghost XP SP3 新春特别 装机版 YN2020年2月 ISO镜像高速下载

- 7电脑公司 装机专用系统Windows10 x64 企业版2021年4月(64位) ISO镜像高速下载

- 8深度技术Ghost Win8.1 x32位 特别纯净版2020年10月(免激活) ISO镜像高速下载

- 9新萝卜家园电脑城专用系统 Windows10 x64 元旦特别 企业版2021年1月(64位) ISO镜像免费下载

- 10新萝卜家园Ghost Win8.1 X32位 办公纯净版2018年06(绝对激活) 提供下载